El newsletter de esta semana comenta una serie de ciberataques expone las debilidades estructurales del Estado guatemalteco en plena transición digital. Entre amenazas de hackers, negaciones institucionales y un marco legal incompleto, el país enfrenta la duda: ¿qué tan vulnerable es realmente nuestra infraestructura?

Para recibir cada semana en tu correo electrónico un análisis de lo más importante de la semana, suscríbete aquí a La Instantánea

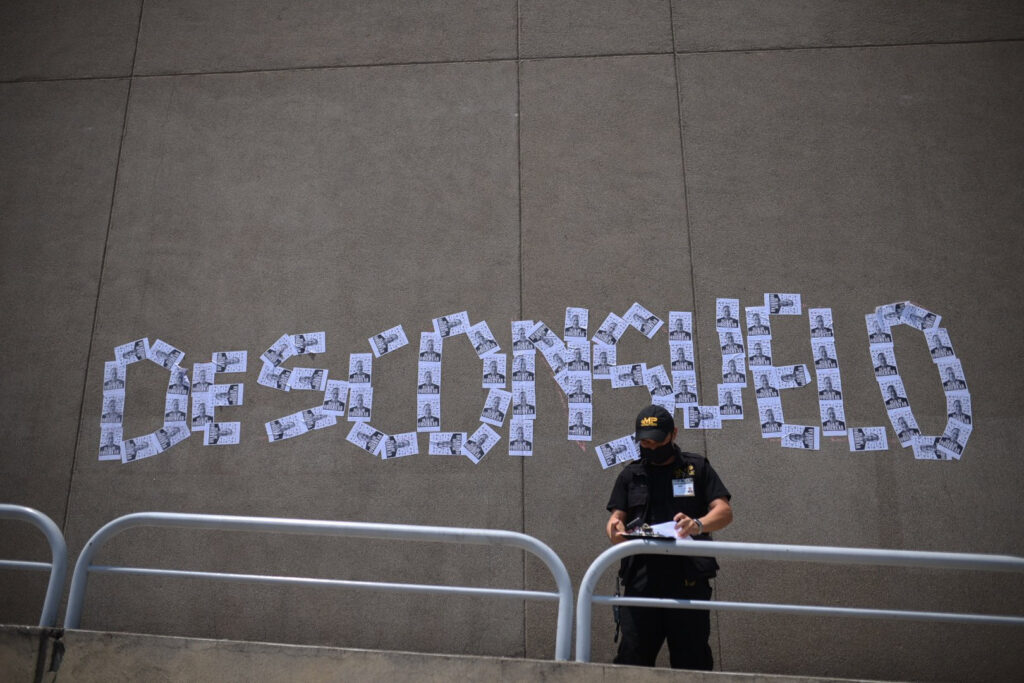

Instituciones públicas, universidades y plataformas digitales aparecieron en reportes de posibles ciberataques. Luego vino el elemento que transformó el episodio en algo más concreto: grupos de supuestos hackers exigían hasta Q1.2 millones, según reportaba Prensa Libre, para detener ataques y evitar la filtración de datos de ciudadanos guatemaltecos.

La ciberseguridad ha dejado de ser un asunto técnico. Es, desde hace tiempo, una disputa directa por control e información. Cuando alguien externo es capaz de poner precio al silencio, la infraestructura digital se convierte en territorio en disputa. Otro espacio más en conflicto. La Universidad de San Carlos y la Universidad Rafael Landívar han reconocido haber sido vulnerados, aunque aseguran sin la revelación de datos sensibles.

La reacción del Estado ha sido desigual. Algunas instituciones admitieron riesgos o incidentes; otras optaron por negar cualquier afectación. La Superintendencia de Administración Tributaria o el Registro Nacional de Personas, por ejemplo, descartaron problemas en sus sistemas incluso en medio de alertas más amplias.

Portales como VECERT Analyzer han reconocido está vulnerabilidad de Guatemala.

En entornos digitales vulnerables, admitir fallas puede implicar costos reputacionales inmediatos. Negarlas, en cambio, puede ofrecer una sensación temporal de control. Pero los atacantes no operan con base en declaraciones públicas. Ellos ya saben dónde están las grietas y las están explotando.

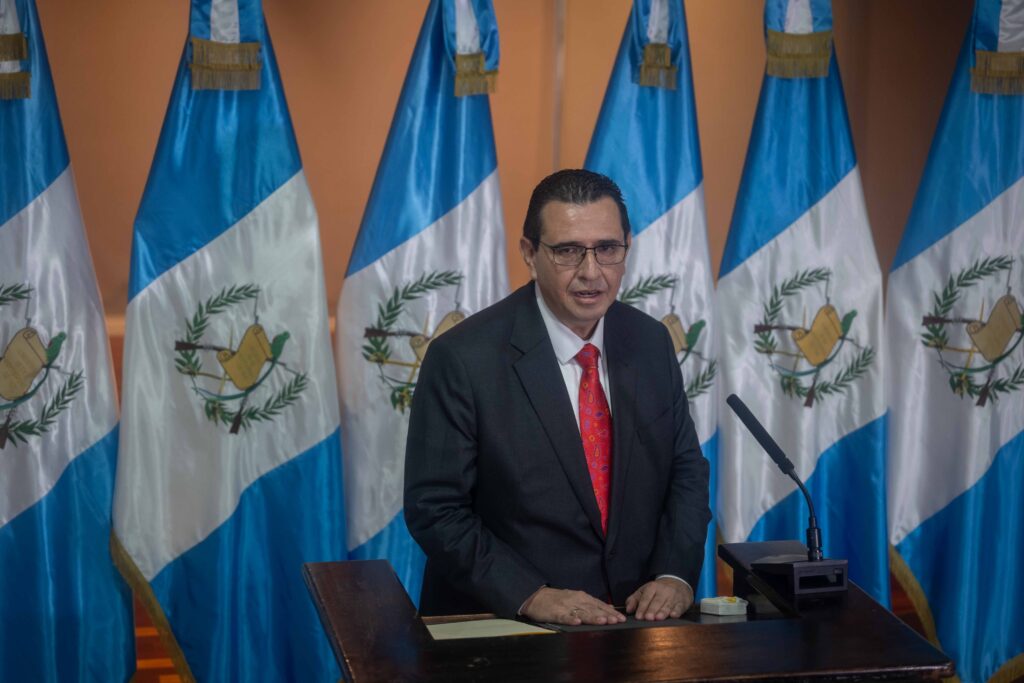

El Ministerio de Trabajo ha reconocido esta vulnerabilidad, un ataque informático ocurrido días después de la Feria Nacional del Empleo 2026 expuso datos sensibles. Números de DPI, direcciones, teléfonos y hojas de vida de los usuarios registrados en la plataforma se encuentran a la venta en la web, según reporta una publicación del diario La Hora.

También la Dirección General de Control de Armas y Municiones (Digecam) reportó un ataque de hackeo hace dos semanas, pero insistieron en que la información de los usuarios “no está en riesgo”.

Hace algunos años una amiga me contaba sobre cómo tuvo que presentarse a brindar declaración ante la fiscalía por una investigación sobre extorsiones. Ella había reportado el robo de su cartera y su DPI, meses después se entera de que su documento había sido usado para abrir una cuenta bancaria para recibir el pago de extorsiones.

La complicidad del personal del banco permitió que abrieran la cuenta, aunque no coincidían ni la fisonomía, ni la firma de la persona. Pero ahora, en un mundo donde nuestras identidades están cada vez más ligadas a nuestro perfil digital, los riesgos se han diversificado.

Ya no sólo debemos preocuparnos por perder un documento, si no también cuidar que nuestros datos digitales no puedan ser mal utilizados.

Un país conectado, pero expuesto

Guatemala no llegó a este punto por accidente. En los últimos años, el país ha acelerado su digitalización: servicios en línea, plataformas de gestión pública, sistemas financieros interconectados, bases de datos institucionales.

Recientemente, por ejemplo, en el Sistema de Integración Centroamericana (SICA) Guatemala ha presentado su Plan Estratégico de Transformación Digital.

Cada avance ha ampliado la capacidad del Estado para operar con mayor eficiencia en el espacio digital. Pero también ha expandido la superficie de ataque. Cada sistema nuevo es un punto potencial de vulnerabilidad. El problema es que la seguridad no creció al mismo ritmo.

El diagnóstico contenido en la iniciativa de Ley de Ciberseguridad 6347 es claro: gran parte del sector público opera con sistemas desactualizados, con bajo control en materia de seguridad y con capacidades técnicas limitadas para responder a incidentes. No se trata únicamente de tecnología obsoleta, sino de una estructura institucional que no ha logrado adaptarse a la velocidad de los cambios digitales.

A esto se suma la falta de coordinación entre entidades y la ausencia de una gestión integral del riesgo. El resultado es una arquitectura frágil que funciona bajo condiciones normales, pero que se vuelve vulnerable cuando es puesta a prueba. Esta iniciativa sigue en discusión y fue reenviada a las comisiones de Asuntos de Seguridad Nacional y Economía para su análisis.

El documento legislativo reconoce esta vulnerabilidad al describir un ecosistema de ciberdelincuencia cada vez más sofisticado, con capacidad de adaptación constante y acceso a recursos técnicos avanzados. Guatemala, con sistemas expuestos y marcos legales incompletos, se convierte en un objetivo lógico dentro de ese mapa.

El vacío legal y la defensa incompleta

Actualmente, muchas de las conductas que se ejecutan en el ciberespacio no están plenamente tipificadas o carecen de mecanismos efectivos de investigación y sanción. La iniciativa 6347 parte de un reconocimiento central: la legislación guatemalteca no ha evolucionado al ritmo de las amenazas digitales.

Esto limita la capacidad del Estado para perseguir delitos como el ransomware, la interceptación de datos o los ataques a sistemas informáticos, y reduce su margen de acción en escenarios de cooperación internacional.

Esa debilidad legal tiene consecuencias prácticas. Sin tipificaciones claras, la persecución penal se vuelve incierta. Sin herramientas procesales adecuadas, la evidencia digital es difícil de sostener. Y sin una capacidad institucional consolidada, los ataques se convierten en eventos de difícil contención. En términos simples, el sistema actual hace que atacar sea más fácil que defender.

Si el día de mañana, en el remoto caso de que los atacantes estuvieran en el territorio de Guatemala, se los pudiera identificar ¿cómo podría fundamentar su investigación y persecución?

A esto se suma un elemento estructural aún más crítico: Guatemala no ha definido de manera integral su infraestructura crítica digital. El documento legislativo reconoce que el país carece de una clasificación clara de los sistemas que deben ser protegidos como prioridad nacional.

Esto implica que servicios esenciales —desde bases de datos públicas hasta plataformas financieras— pueden operar sin estándares homogéneos de seguridad. Sin esa definición, la defensa del Estado es reactiva.

La frontera digital del Estado

Durante años, la seguridad se entendió en términos físicos: territorio, fronteras, presencia institucional. Cada intento de intrusión mide la capacidad de respuesta del Estado, su nivel de coordinación, su resiliencia técnica y su habilidad para contener daños. En ese sentido, la ciberseguridad se convierte en un indicador de gobernanza.

El año pasado el gobierno de Guatemala reconoció que presuntos hackers de origen chino se infiltraron en sus sistemas informáticos en septiembre de 2022. El Ministerio de Relaciones Exteriores informó que un equipo del Comando Sur de los Estados Unidos realizó la detección. Las vulnerabilidades se encuentran expuestas, pero no las hemos querido ver.

Guatemala no parte de cero. Existe una Estrategia Nacional de Seguridad Cibernética desde 2018 y se han creado espacios de coordinación como el Comité Nacional de Seguridad Cibernética. Sin embargo, el propio diagnóstico de la iniciativa 6347 reconoce que la implementación de estas herramientas ha sido limitada y fragmentada. La brecha entre planificación y ejecución persiste. Y en el entorno digital esa brecha se amplía con cada nueva vulnerabilidad explotada.

Los hackeos recientes no son un episodio aislado. Revelan un sistema que creció más rápido de lo que pudo protegerse. Muestran un Estado que digitalizó servicios sin consolidar una defensa equivalente. Y en un entorno en el que los actores maliciosos entienden mejor el terreno que quienes deben resguardarlo, Guatemala también va a la zaga.